Dans un environnement économique en perpétuelle évolution, les schémas de fraudes se complexifient...

Contrôles de compensation en ségrégation des tâches (SoD) : assurer l’intégrité de vos processus transactionnels

Dans le monde de l'audit et du contrôle interne, la Ségrégation des Tâches (Segregation of Duties - SoD) représente un principe fondamental pour garantir l'intégrité des processus financiers et opérationnels d'une entreprise. Cependant, sa mise en œuvre parfaite reste souvent un idéal difficile à atteindre. Face à ce risque permanent et inévitable qu'aucune organisation ne peut totalement éliminer, il devient crucial d'apprendre à vivre avec cette réalité tout en la maîtrisant efficacement.

L'enjeu est considérable : selon l'Association of Certified Fraud Examiners (ACFE), plus de 50% des fraudes d'entreprise surviennent en raison de contrôles internes inadéquats, causant des pertes estimées à environ 5% du chiffre d'affaires annuel. C'est précisément face à cette menace que les contrôles de compensation interviennent comme de véritables filets de sécurité, permettant de mitiger les risques lorsque la séparation stricte des responsabilités n'est pas entièrement réalisable.

Cet article explore pourquoi ces contrôles sont devenus indispensables et comment les mettre en œuvre efficacement pour protéger votre organisation.

Qu'est-ce que la ségrégation des tâches (SoD) et quelles sont ses limites ?

La ségrégation des tâches repose sur un principe simple : aucun individu ne devrait agir sur l’intégralité d’un processus. En séparant les responsabilités clés (comme la création, l'approbation et l'enregistrement des transactions), on réduit significativement le risque de fraude ou d'erreur.

Toutefois, dans la pratique, cette séparation idéale se heurte à plusieurs obstacles :

- Contraintes organisationnelles : les petites équipes ou départements ne disposent souvent pas d'assez de personnel pour une séparation stricte des fonctions

- Évolution des rôles : les collaborateurs changent de postes, acquièrent de nouvelles responsabilités, créant potentiellement des conflits de ségrégation

- Migrations technologiques : lors de l'implémentation de nouveaux ERP ou applications métiers, les profils utilisateurs sont souvent configurés avec des droits étendus, qui ne sont pas toujours revus par la suite

- Complexité des systèmes : la difficulté à cartographier l'ensemble des transactions et leurs interactions dans des systèmes d'information complexes

- Volumes élevés de transactions : la quantité massive de données rend l'analyse difficile sans outils adaptés

La réalité est sans appel : pratiquement aucune organisation ne peut garantir une ségrégation des tâches parfaite à 100%. Il faut donc apprendre à vivre avec un certain niveau de risque inhérent, tout en le contrôlant efficacement.

Pourquoi les contrôles de compensation SoD sont essentiels pour votre entreprise ?

Les contrôles de compensation (ou contrôles de mitigation) interviennent précisément pour combler les lacunes inévitables dans la ségrégation des tâches. Contrairement aux analyses de profils utilisateurs qui identifient uniquement les risques théoriques basés sur les autorisations d'accès, ces contrôles permettent de vérifier si ces risques se sont matérialisés dans la pratique en analysant les actions réellement réalisées dans les systèmes.

6 raisons pour lesquelles les contrôles de ségrégations des tâches sont indispensables

- Ils offrent une vision réelle : au-delà des audits de profils qui détectent un risque théorique, les contrôles de compensation démontrent si des conflits ont effectivement été exploités. KPMG souligne que ces contrôles diminuent considérablement le risque d'erreurs humaines et renforcent l'intégrité des processus financiers complexes.

- Ils constituent un puissant effet dissuasif : la simple existence de ces contrôles représente déjà un frein significatif aux velléités de fraude.

- Ils permettent d'opérer malgré les imperfections : ils fournissent l'assurance nécessaire pour continuer à fonctionner efficacement, même lorsque la ségrégation parfaite n'est pas réalisable.

- Ils dépassent le cadre comptable traditionnel : un contrôle de compensation efficace va au-delà du simple examen des écritures comptables (FEC), en corrélant des informations issues de différentes sources et systèmes.

- Ils détectent des comportements suspects : ils permettent d'identifier des anomalies opérationnelles concrètes comme des saisies suspectes, des opérations à des horaires inhabituels, ou une concentration anormale de saisies comptables par certains utilisateurs.

- Ils facilitent la conformité réglementaire : les contrôles de compensation s'inscrivent naturellement dans les exigences de conformité telles que la loi Sarbanes-Oxley (SOX), la loi Sapin 2 ou encore des normes comme ISO 27001.

Comment mettre en œuvre des contrôles de compensation de séparation des tâches efficaces ?

Pour être véritablement efficaces, les contrôles de compensation doivent répondre à plusieurs exigences et surmonter des défis importants :

1. Dépasser le simple cadre des écritures comptables

Un contrôle de compensation solide ne peut se limiter à l'analyse du Fichier des Écritures Comptables (FEC). Il doit intégrer des données provenant de multiples sources et établir des corrélations entre elles. Cette approche implique :

- Des jointures complexes entre différentes tables de données

- La gestion de volumes importants de transactions

- L'analyse de différents systèmes et applications

2. Cibler les processus critiques à haut risque

Les contrôles doivent notamment se concentrer sur les cycles majeurs à haut risque :

- Procure-to-Pay (P2P) : de la demande d‘achat au paiement fournisseur

- Order-to-Cash (O2C) : de la commande client à l'encaissement

- Record-to-Report (R2R) : du journal comptable aux états financiers

Exemples concrets de contrôles de compensation dans le processus Procure-to-Pay (P2P)

Un risque classique existe lorsqu'un collaborateur peut à la fois créer un fournisseur dans la base et approuver des paiements. Un contrôle de compensation SoD efficace pourrait :

- Analyser périodiquement tous les nouveaux fournisseurs créés

- Identifier ceux qui ont reçu des paiements approuvés par la même personne qui les a créés

- Examiner en détail ces transactions pour valider leur légitimité

- Détecter les opérations réalisées à des horaires inhabituels (soirs, week-ends)

3. Distinguer les accès sensibles des conflits de ségrégation

Il est important de différencier :

- Les accès à des transactions sensibles : par exemple, un droit de facturation, qui représente un risque mais pas nécessairement un conflit de ségrégation

- Les accès à des transactions conflictuelles entre elles : comme la possibilité pour un même utilisateur de générer une commande et d’en enregistrer la réception

Cette distinction est fondamentale pour cibler efficacement les contrôles.

4. Surmonter les défis techniques et opérationnels

La mise en œuvre de ces contrôles présente plusieurs défis majeurs :

- Complexité technique : extraire et corréler les données pertinentes exige des compétences spécialisées rarement disponibles en interne

- Absence d'outils dédiés : les solutions existantes restent souvent focalisées sur les contrôles d'accès traditionnels, sans offrir de fonctionnalités avancées sur les transactions elles-mêmes

- Maintien dans la durée : ces contrôles doivent être régulièrement mis à jour pour s'adapter aux évolutions des systèmes et des processus

Eye2Scan : la solution tout-en-un pour des contrôles de compensation SoD automatisés

Eye2Scan propose une solution innovante permettant de mettre en œuvre des contrôles de compensation orientés vers l'analyse des transactions elles-mêmes, au-delà des simples contrôles d'accès. Notre plateforme permet notamment de :

l'analyse des transactions elles-mêmes, au-delà des simples contrôles d'accès. Notre plateforme permet notamment de :

- Contrôler les droits d'accès réels sur la base des transactions et écritures comptables saisies : nous identifions en continu tout utilisateur qui réalise des opérations inhabituelles ou non-conformes à ses habilitations théoriques

- Identifier des comportements suspects en continu : repérage automatique des utilisateurs effectuant des écritures à des horaires atypiques ou présentant un nombre anormalement élevé de transactions

- Analyser les schémas de transactions : détection de séquences d'opérations suspectes qui pourraient indiquer une tentative de fraude

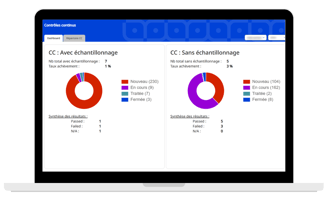

- Générer des analyses et visualisations détaillées : production de graphiques et tableaux de bord permettant aux équipes de préparer facilement leurs rapports de conformité et de simplifier les audits

Comment Eye2Scan fait la différence pour les contrôles de compensation SoD ?

- Intégration directe : connexion native avec votre ERP sans développements complexes

- Autonomie complète : utilisable par les équipes finances, audit, contrôle interne ou conformité sans besoin d'intervention IT

- Contrôle continu : surveillance permanente plutôt que des vérifications ponctuelles

- Vision à 360° : analyse croisée des données provenant de différentes tables pour une détection plus précise des anomalies

Conclusion : maîtrisez vos risques opérationnels avec des contrôles de compensation de séparation des tâches efficaces

Les contrôles de compensation de séparation des tâches ne sont pas simplement une solution de repli face aux imperfections de la ségrégation des tâches - ils constituent un élément fondamental d'une stratégie de contrôle interne robuste. En allant au-delà de la théorie pour vérifier concrètement si des conflits potentiels se sont matérialisés, ils offrent une assurance supplémentaire cruciale.

Dans un environnement économique où la fraude représente une menace constante, ces contrôles fournissent ce filet de sécurité indispensable, permettant aux organisations de fonctionner efficacement tout en maîtrisant leurs risques opérationnels. Comme le souligne notre CEO, "personne n'est bullet proof" - mais avec des contrôles de compensation bien conçus, votre organisation peut substantiellement renforcer ses défenses.